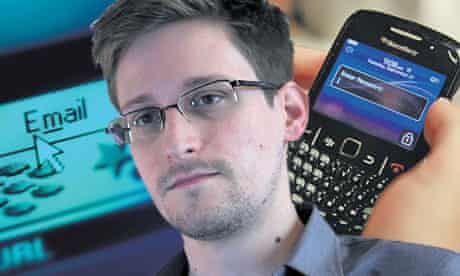

Lagi-lagi bukti nyata, pemerintah AS telah mengintegrasikan cyber ke dalam skema kegiatan keamanan nasional dan intelijen dengan dalih untuk mengambil data dari intelijen asing. Sekaligus memperkuat kesaksian Edward Snowden ihwal adanya kolaborasi NSA dengan beberapa perusahaan telekomunikasi dan teknologi besar di AS (Silicon Valley) dengan dalih untuk Perang Cyber melawan musuh-musuh AS.

Pada Januari lalu Senator AS Ron Wyden dan Senator Cory Booker, beserta delapan anggota DPR AS telah meminta penjelasan dari Badan Keamanan Nasional atau National Security Agency (NSA), ihwal tindakan NSA dalam melindungi pemerintah dari dari serangan rantai pasokan, seperti peretasan SolarWinds baru-baru ini, di mana kode berbahaya menyelinap ke dalam perangkat lunak komersial yang digunakan oleh pemerintah.

Peretasan SolarWinds baru-baru ini telah mengundang perhatian berbagai kalangan betapa rentannya pemerintah menghadapi serangan rantai pasokan atau supply chain attacks. Namun, lima tahun lalu vendor lain untuk pemerintah AS – Juniper Networks – mengungkapkan bahwa pihaknya juga secara tidak sengaja mengirimkan pembaruan perangkat lunak yang berisi kode berbahaya.

Baca:

Wyden and Booker Question NSA Response Following Supply Chain Hacks of SolarWinds And Juniper Networks

Pada 2015, Juniper mengungkapkan pelanggaran keamanan di mana peretas memodifikasi perangkat lunak yang dikirimkan perusahaan kepada pelanggannya. Para peneliti kemudian menemukan bahwa Juniper telah menggunakan algoritma enkripsi yang dirancang NSA, yang menurut para ahli memiliki pintu belakang, dan bahwa peretas memodifikasi kunci pintu belakang ini.

Berdasarkan keterangan Juniper tersebut, nampaknya senada dengan bocoran yang disampaikan Edward Snowden pada 2013 lalu.

Baca juga:

SolarWinds Hack Prompts Congress to Put NSA in Encryption Hot Seat

Beberapa anggota DPR AS yang ikut menandatangani surat yang dilayangkan kepada badan intelijen AS NSA tersebut adalah: Tom Malinowski, Senator, Ted Lieu, Senator Stephen Lynch, Bill Foster, Suzan DelBene, Yvette Clarke, dan Anna Eshoo.

“Rakyat Amerika memiliki hak untuk mengetahui mengapa NSA tidak bertindak setelah peretasan Juniper untuk melindungi pemerintah dari ancaman serius yang ditimbulkan oleh peretasan rantai pasokan. Peretasan rantai pasokan serupa digunakan dalam pelanggaran SolarWinds baru-baru ini, di mana beberapa lembaga pemerintah disusupi dengan malware yang menyelinap ke dalam pembaruan perangkat lunak perusahaan, “ demikian pernyataan para anggota kongres tersebut dalam surat yang mereka layangkan pada NSA.

Secara lebih rinci, surat tersebut menyatakan sebagai berikut:

Para anggota meminta NSA untuk menjawab pertanyaan-pertanyaan berikut

- Setelah pengungkapan publik Juniper tahun 2015 yang secara tidak sengaja mengirimkan pembaruan perangkat lunak dan produk kepada pelanggan yang berisi kode berbahaya, tindakan apa yang diambil NSA untuk melindungi dirinya sendiri, Departemen Pertahanan, dan pemerintah AS dari peretasan rantai pasokan perangkat lunak di masa mendatang? Untuk setiap tindakan, harap identifikasi mengapa tidak berhasil mencegah penyusupan banyak lembaga pemerintah pada tahun 2020 dengan pembaruan sarat malware yang dikirimkan oleh SolarWinds.

- Pada musim panas 2018, selama pengarahan yang tidak diklasifikasikan dengan kantor Senator Wyden, pejabat senior NSA mengungkapkan adanya laporan “pelajaran yang dipetik” pada algoritme Dual_EC_DRBG. Kantor Senator Wyden telah berulang kali meminta laporan ini, tetapi NSA belum memberikannya. Beri kami salinan laporan ini dan laporan historis resmi apa pun yang menjelaskan algoritme ini, perkembangannya, dan eksploitasi selanjutnya.

- Pada saat NSA mengirimkan Dual_EC_DRBG ke NIST untuk sertifikasi, apakah NSA mengetahui bahwa algoritme tersebut berisi pintu belakang?

- Menurut postmortem NIST kriptografer, NSA memberi tahu NIST pada tahun 2005 bahwa ia memilih nilai “Q” yang diterbitkan dalam standar NIST Duel_EC_DRBG dalam “cara yang aman dan rahasia.” Apakah pernyataan ini akurat? Tolong jelaskan.

- Juniper telah mengonfirmasi bahwa ia menambahkan dukungan untuk Dual_EC_DRBG “atas permintaan pelanggan”, tetapi menolak untuk mengidentifikasi pelanggan itu, atau bahkan mengonfirmasi apakah pelanggan itu adalah agen pemerintah AS. Apakah NSA meminta Juniper untuk memasukkan algoritme Dual_EC_DRBG, nilai P dan Q yang berbeda dari yang diterbitkan oleh NIST, atau standar enkripsi lain yang dirancang NSA bernama Extended Random?

- Otoritas hukum apa, jika ada, yang mengizinkan NSA untuk memasukkan kerentanan ke dalam algoritme yang disetujui pemerintah AS yang disertifikasi oleh NIST dan untuk menjaga kerentanan tersebut tersembunyi dari NIST?

- Apakah upaya NSA untuk memperkenalkan pintu belakang atau kerentanan lain ke dalam standar pemerintah memerlukan persetujuan dari Direktur NSA, konsultasi antarlembaga, termasuk masukan dari Cybersecurity and Infrastructure Security Agency, Departemen Perdagangan, Federal Trade Commission, dan Federal Komisi Komunikasi? Apakah mereka memerlukan pemberitahuan kepada komite intelijen Kongres atau perintah dari Pengadilan Pengawasan Intelijen Asing? Jika tidak, jelaskan alasannya.

Berdasarkan adanya surat beberapa angota DPR dan Senat AS tersebut, kesaksian mantan staf NSA Edward Snowden nampaknya perlu kita ulang. Terutama kesaksian Snowden berkaitan dengan fakta bahwa NSA telah bekerjasama secara aktif dengan Silicon Valley. Dalam kesaksian mantan staf NSA Edward Snowden di Hongkong pada 2013 lalu; beberapa perusahaan seperti Google, Facebook, Apple dan Microsoft, telah “menggelar karpet merah” untuk NSA.

Snowden dalam kesaksiannya yang dibukukan oleh Luke Harding bertajuk The Snowden Files, adanya program super-rahasia bernama PRISM tersebut dimaksudkan untuk membantu komunitas intelijen AS mendapatkan akses yang luas untuk informasi digital seperti e-mail, postingan di Facebook, dan pesan singkat lainnya.

Fakta penting lainnya yang disingkap Snowden, program pengumpulan data tersebut tidak memerlukan perintah pengadilan untuk masing-masing kasus. Ketika Snowden mengungkapkan rahasia PRISM, setidaknya ada sembilan perusahaan teknologi masuk dalam daftar pihak yang dilibatkan.

Pada intinya, proses pengambilan langsung dari server inilah cara PRISM beroperasi. Berkata Snowden:

“Mereka(maksudnya perusahaan-perusahaan itu) memberikan akses langsung kepada NSA untuk mendapatkan salinan lengkap semua sistem yang kita pakai berkomunikasi, menyimpan data, menaruh sesuatu di cloud, dan bahkan juga ketika kita mengirimkan ucapan selamat ulang tahun dan menyimpan catatan riwayat hidup kita. Mereka memberikan akses langsung kepada NSA sehingga badan intelijen AS itu tidak perlu mengawasinya. Dengan demikian mereka tidak bisa dimintai pertanggungjawaban”

Terkait dengan topik di atas, ada satu lagi poin penting yang dibocorkan Snowden. Bahwa NSA tidak membatasi dirinya hanya sebatas mengambil data intelijen asing. NSA juga mengumpulkan semua data komunikasi yang transit di AS. Ini berarti, tidak ada celah sekecil apapun di seluruh AS yang membuat trafik data komunikasi lolos tanpa melalui pemantauan, pengumpulan dan analisis.

Karena trafik internet dunia banyak yang transit di AS dan 25% di antaranya juga melewati Inggris, Sehingga NSA dan badan intelijen Inggris Government Communication Headquarters(GCHQ), kini memiliki kemampuan untuk meretas sebagian besar komunikasi kunci di seluruh dunia.

Sebuah laporan inspektur jenderal NSA pada 2009 yang berhasil dibocorkan Snowden kiranya penting untuk kita kutip di sini:

“AS menjalankan kegiatan intelijen asing melalui berbagai strategi. Salah satu strategi yang dipandang efektif adalah dengan menjalin kemitraan dengan entitas komersial untuk mendapatkan akses informasi. Ini penting karena badan inteliej tidak akan mungkin mendapatkan data tanpa kerja sama dengan entitas komersial itu.”

Melalui konstruksi cerita tersebut, nampak jelas adanya indikasi kuat bahwa pemerintah AS telah melakukan kegiatan-kegiatan ilegal dibidang Cybershere. Bahwa beberapa perusahaan teknologi telekomunikasi dan jaringan digital telah digunakan badan intelijen NSA dengan dalih untuk melancarkan Perang Cyber.

Dengan demikian, merujuk pada langkah yang ditempuh oleh Senator Ron Wyden dan Senator Cory Booker, beserta delapan anggota DPR AS tadi, nampak jelas adanya indikasi kuat bahwa pihak pemerintah AS telah menciptakan kondisi yang memudahkan terjadinya hack attack atau serangan peretasan terhadap instansi-instansi pemerintahan AS itu sendiri, lalu NSA yang paling bertanggungjawab atas hal ini, kemudian mencoba mengelak dari tanggungjawab dengan menuding negara-negara lain sebagai pihak yang bertanggungjawab terjadinya serangan cyber tersebut.

Dengan demikian, sangat beralasan kiranya untuk sampai pada sebuah kesimpulan bahwa serangan peretasan seperti terungkap melalui Skandal Peretasan SolarWinds baru-baru ini, nampaknya diprovokasi oleh pihak pemerintah AS sendiri. Karena mereka punya perangkat pendukungnya berupa spyware untuk melakukan kegiatan ilegal di bidang cyber attack tersebut.

Hendrajit, pengkaji geopolitik, Global Future Institute.